Nowa niebezpieczna technika ataku

11 grudnia 2007, 11:52Naukowcy z Georgia Institute of Technology we współpracy ze specjalistami Google’a badają nową, niewykrywalną technikę ataku. Pozwala ona cyberprzestępcom zdecydować, jakie witryny odwiedza internauta.

Otyłość jak przeciekający dach

13 października 2008, 16:51Coraz więcej młodych osób cierpi na schorzenia związane z otyłością charakterystyczne do niedawna dla osób dorosłych - alarmują amerykańscy lekarze. Skutki tak wczesnego rozwoju tych chorób mogą być katastrofalne dla młodych organizmów.

Zdążyć przed migotaniem

27 kwietnia 2009, 20:40Prawdopodobieństwo zatrzymania krążenia można przewidzieć z dużym wyprzedzeniem dzięki analizie aktywności elektrycznej mięśnia sercowego - twierdzi naukowiec z Uniwersytetu w Tel Awiwie. Jego odkrycie może doprowadzić do stworzenia nowych, skuteczniejszych badań oceniających ryzyko choroby.

Krytyczny błąd w Internet Explorerze?

23 listopada 2009, 11:33W ostatni piątek na jednym z forów internetowych pojawił się post zatytułowany "IE7", który zawierał kilka linijek kodu HTML. Autor zamieścił go bez komentarza, jednak wygląda na to, że mamy do czynienia z nieznanym dotychczas poważnym błędem w Internet Explorerze.

Manning usłyszał zarzuty

7 lipca 2010, 10:19Bradleyowi Manningowi, 22-letniemu analitykowi wywiadu, który przekazał tajne dane serwisowi Wikileaks, przedstawiono oskarżenie. Będzie on sądzony w dwóch sprawach - jedna składa się z ośmiu zarzutów kryminalnych, w drugiej usłyszy on cztery zarzuty złamania regulaminu wojskowego.

Pszczoły również bywają pesymistkami

6 czerwca 2011, 09:20Dowody pesymistycznego nastawienia w ciężkich czasach znaleziono dotąd u psów, szczurów i ptaków. Teraz zaś okazuje się, że emocjonalne reakcje pszczół na zdarzenie awersyjne również są bardziej podobne do ludzkich niż wcześniej sądzono.

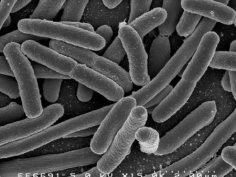

Ostry czubek z atomu żelaza

27 lutego 2012, 12:20Rozpoczynając atak na bakterie, bakteriofagi nakłuwają je za pomocą kurczliwego białka. Ponieważ jest ono mikroskopijne, długo nie wiedziano, jak działa i jest zbudowane. Teraz odkryto, że na jego czubku tkwi pojedynczy atom żelaza, utrzymywany w miejscu przez 6 aminokwasów.

Antybiotykooporność jak terroryzm, powodzie i wybuchy wulkanów

24 stycznia 2013, 16:26Profesor Dame Sally Davies, naczelna lekarz Wielkiej Brytanii, zaproponowała, by do National Risk Register of Civil Emergencies (NRR - Narodowy spis zagrożeń cywilnych) dopisano problem antybiotykooporności nabywanej przez kolejne szczepy bakterii. Jej zdaniem, może to spowodować podobne problemy jak znajdujące się w spisie epidemia grypy, katastrofalne powodzie na wybrzeżach, duże erupcje wulkanów za granicą czy atak terrorystyczny na dużą skalę.

Atak na setki tysięcy routerów

5 marca 2014, 19:19Amerykańska firma Team Cymru, specjalizująca się w zagadnieniach dotyczących bezpieczeństwa, poinformowała o odkryciu ataku hakerskiego, którego ofiarami padło co najmniej 300 000 domowych routerów.

Jak NSA wykorzystuje innych

19 stycznia 2015, 09:56Z nowych dokumentów ujawnionych przez Edwarda Snowdena dowiadujemy się, jak NSA wykorzystywała swoje możliwości zarówno do obrony Stanów Zjednoczonych, jak i do atakowania innych. Snowden zdradził, m.in., że NSA wykorzystała południowokoreańską sieć szpiegowską – oczywiście bez wiedzy południowokoreańskiego wywiadu – do szpiegowania Korei Północnej